Los smartphones son dispositivos que envían y reciben de manera constante señales en línea, y eso siempre los hace vulnerables a los criminales. Para mantener tu teléfono y su contenido a salvo, es necesario crear una estrategia para proteger tu información personal. En esta guía te compartimos algunos consejos para proteger tu smartphone de hackers e intrusos.

Te va a interesar:

- Mozilla: protección total contra las cookies

- Los mejores antivirus gratuitos para PC

- Cómo eliminar un virus en Android

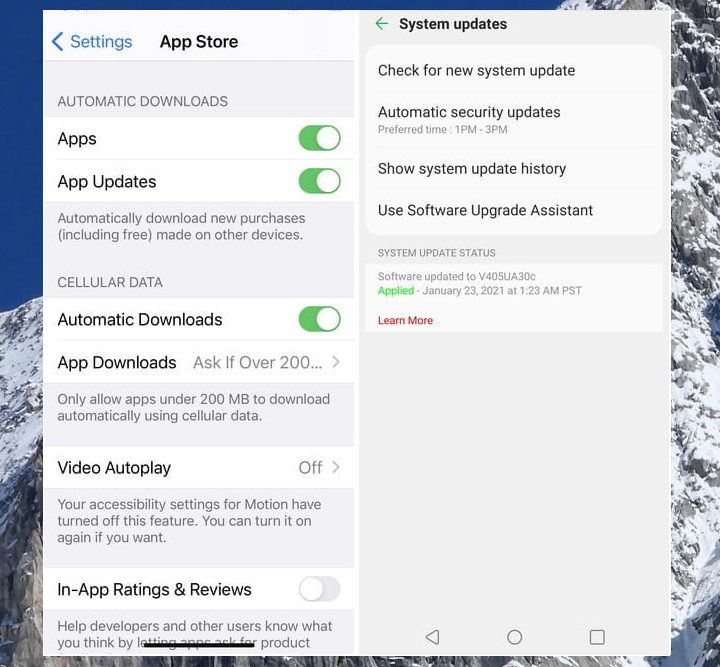

Actualiza tu sistema operativo y aplicaciones

Si se anuncia una actualización para el sistema operativo de tu celular o cualquiera de las aplicaciones, instálala cuanto antes, no importa si no utilizas frecuentemente esa app.

Las compañías actualizan constantemente sus softwares, pero no lo hacen solo por motivos estéticos. Muchas actualizaciones incluyen correcciones de errores y mejoras de seguridad que ayudan a proteger el smartphone de hackers y robo de datos al eliminar las vulnerabilidades.

Evita el wifi público

Todo el mundo debería conocer los peligros de usar una red wifi abierta. Una red pública en centros comerciales, cafés, aeropuertos o cualquier otro lugar público es un espacio ideal para los piratas.

Intenta usar solo tu conexión móvil y desactiva el wifi cuando estés en un lugar público. Si eso no es posible, considera una aplicación VPN, que canaliza las comunicaciones de red a través de una conexión encriptada.

Pero ten mucho cuidado: no todas las VPN tienen la misma calidad. También te sugerimos desactivar el Bluetooth, a menos que uses un reloj inteligente que lo requiera.

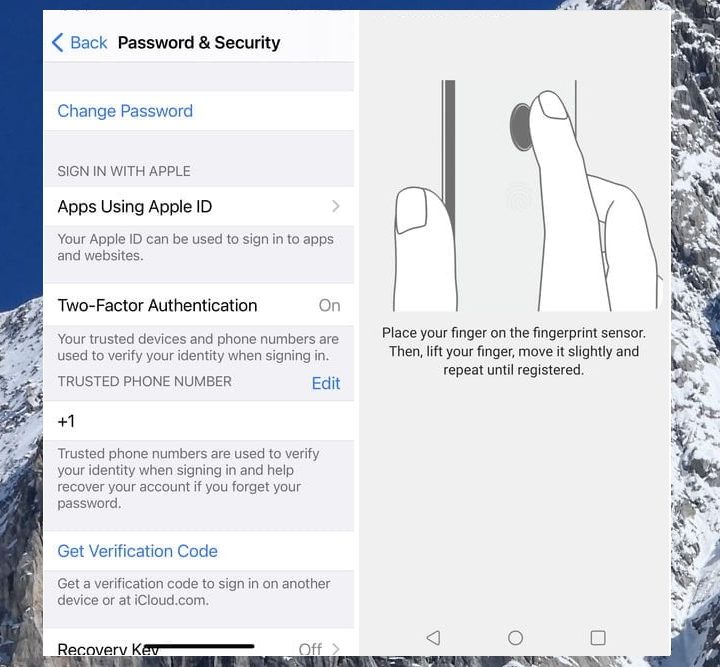

Bloquea tu smartphone

Siempre ingresa un código de acceso de cuatro o seis dígitos para acceder a tu dispositivo. Es posible que no sean muy convenientes, pero lo agradecerás si extravías tu celular en un lugar público.

Correo electrónico, contactos, fotos e información bancaria podrían quedar expuestos fácilmente. Incluso considera una contraseña más larga, con números y letras.

Si te molesta este mecanismo de seguridad, el escaneo de huellas dactilares y la identificación de rostro son alternativas más fáciles y rápidas. Asegúrate de que las aplicaciones con información personal también estén bloqueadas con contraseñas.

Mantén privado tu número de teléfono móvil

Al igual que antes no le dabas tu número de teléfono fijo al primero que te lo pidiera, no des tu número de celular a ninguna aplicación que te lo solicite. Entre más proporciones tu número, más vulnerable serás a las intrusiones y estafas de SMS, e incluso a la invasión de tus cuentas protegidas de verificación de dos pasos (2FA).

Considera agregar una segunda línea a tu celular. Google Voice es una excelente manera de proteger tu número de los delincuentes en línea, al igual que aplicaciones como Sideline, Line2 y Hushed, que hacen fácil el agregar una segunda línea a tu teléfono móvil.

No compartas tu vida en exceso en las RRSS

Está bien usar tu nombre real en redes sociales como Facebook y Twitter, pero evita compartir demasiada información reveladora sobre ti.

Evita enumerar ciudades de origen, direcciones específicas, ubicaciones de trabajo, números de teléfono, apellidos y otros detalles que los piratas informáticos pueden usar para rastrearte.

Facebook te permite ocultar gran parte de la información sobre ti con sus configuraciones y herramientas de privacidad, incluidas la mayoría de tus fotos, listas de amigos y más.

Cuídate y agiliza tu feed para deshacerte de la información antigua y desactualizada que podría revelar más cosas sobre ti de lo que deseas. Mejor aún: si puedes, usa Facebook solo en la computadora de tu hogar, en lugar de acceder en tu teléfono.

No arriesgues tu información personal

No almacenes información personal, documentos o archivos en tu celular y limita la cantidad de fotos etiquetadas geográficamente en tu Camera Roll o Galería.

Acostúmbrate a mantener tu celular con la menor cantidad de información personal: descarga imágenes y documentos en tu computadora y elimina correos electrónicos confidenciales de cuentas financieras, de empleadores y también relacionados con tu salud.

Usa la autenticación de dos factores

Esta es otra medida de seguridad que la mayoría no soporta. La autenticación de dos factores (2FA) es molesta porque implica un paso adicional, y es realmente un dolor si olvidas tener tu celular cerca. Pero, al igual que las contraseñas, proporciona una capa adicional para proteger el smartphone de hackers.

Usa contraseñas seguras

Todo el mundo odia las contraseñas, pero cuando se trata de asignarlas, no tomes medidas a medias.

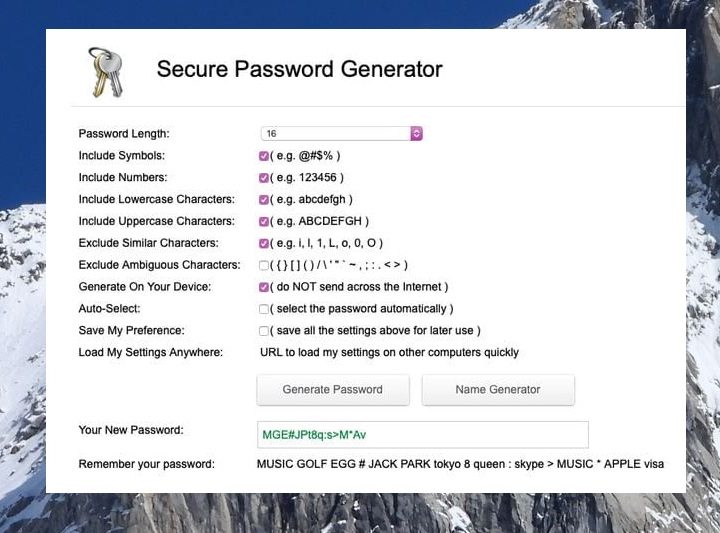

Usa solo contraseñas seguras que los hackers no descifren fácilmente. Deben contener de 16 a 20 caracteres, con una combinación de números, letras mayúsculas y minúsculas y símbolos.

Los crackers de contraseñas serán capaces de desmantelar muchas, pero facilitar su tarea con tu cumpleaños, el nombre de tu mascota o la misma contraseña para todo es una pésima idea.

Hay muchos generadores de contraseñas en línea, por lo que no necesariamente debes crearlas por tu cuenta. Cambia tus claves cada seis meses a un año, o cuando te enteres de una violación de datos en tus aplicaciones.

No respondas las preguntas de seguridad con honestidad y cambia tus respuestas. Esto hace que sea más difícil para los piratas informáticos que descubran cómo ingresar a tu celular, basándose en tu información pública disponible en línea.

Cuidado con los correos spam y phishing

Una de las formas más fáciles para que piratas informáticos invadan tu celular y accedan a tu información es a través de la bandeja de entrada de correo electrónico. Las estafas de suplantación de identidad (phishing) están diseñadas para engañarte y transferir el acceso a sus cuentas.

Evita hacer clic en enlaces en correos electrónicos promocionales, abrir archivos adjuntos sospechosos o ejecutar actualizaciones de aplicaciones solicitadas por correo electrónico.

No accedas a las cuentas financieras a través de correos electrónicos aleatorios, sino que dirígete al sitio web de la institución financiera e inicia sesión con tu nombre de usuario y contraseña.

Usa protecciones integradas para dispositivos

No se llaman “teléfonos inteligentes” por nada. Si pierdes o te roban el celular, puedes, con algo de suerte y hasta cierto punto, controlar el daño con servicios de rastreo de dispositivos.

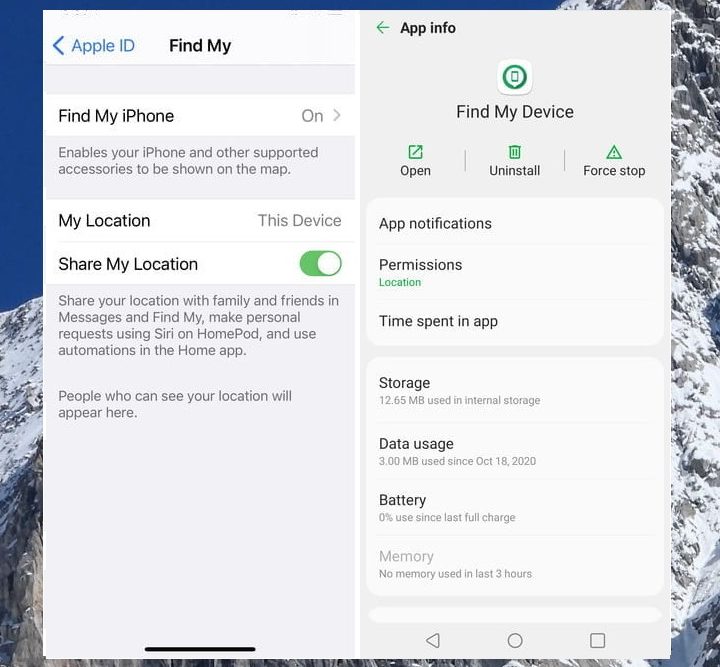

Siempre ten habilitadas y configura las apps de rastreo como Find My iPhone y Find My Device de Android, que ubican tu smartphone en un mapa y, en algunos casos, pueden borrarlo en automático.

Estos servicios pueden hacer que tu celular suene para localizarlo, si es que, por ejemplo, no lo encuentras dentro de tu casa. También, puedes hacer que elimine toda la información después de un número determinado de intentos de ingreso de contraseña.

Usa una aplicación antivirus

Los hackers prefieren los programas maliciosos para robar contraseñas e información de cuentas, pero puedes combatirlos con una aplicación antivirus para dispositivos móviles, algunas de las cuales derivan de aplicaciones de escritorio populares, como Avast, McAfee y Panda.

Las variaciones para celulares brindan seguridad mejorada al garantizar que las aplicaciones, documentos en PDF, imágenes y otros archivos que descargues no estén infectados con malware.

Administra permisos para aplicaciones

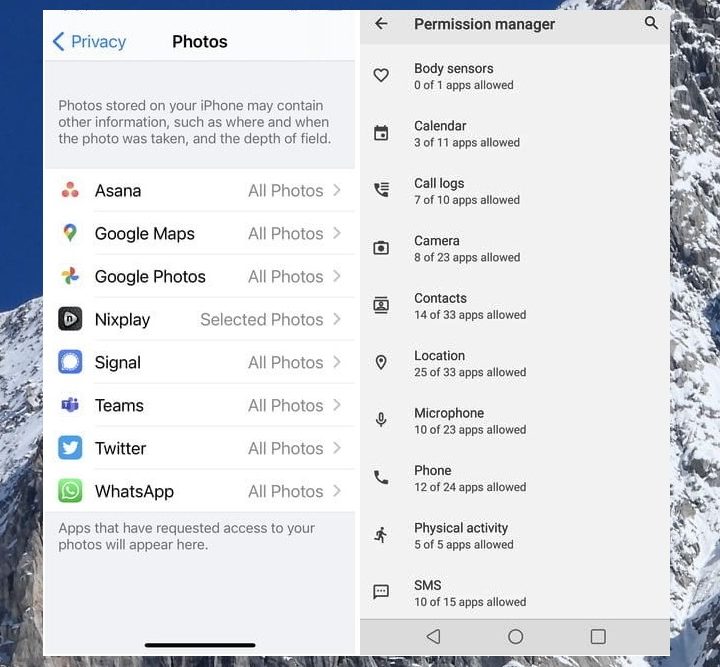

Verifica las aplicaciones en tu celular para determinar si tienen más privilegios de los que necesitan. Puedes otorgar o denegarlos, como el acceso a la cámara, micrófono, contactos o ubicación. Lleva un registro de estos y revoca los que no son necesarios.

En un iPhone, dirígete a Configuración> Privacidad, donde verás una lista de todas las aplicaciones y los permisos que has otorgado.

En un celular Android, dependerá de cada dispositivo. En un Google Pixel, estará en Configuración> Aplicaciones y notificaciones> Avanzado> Administrador de permisos, mientras que en un Samsung Galaxy lo encontrarás en Configuración> Aplicaciones> Permisos de la aplicación desde los tres puntos verticales en la parte superior derecha.

Respalda información

Debes considerar prepararte para lo peor, así que realiza periódicamente copias de seguridad de tu celular para proteger documentos e imágenes importantes en caso de pérdida o robo.

De esta manera podrás acceder a esas fotos o archivos incluso si pierdes o te roban tu celular. Si tu iPhone está respaldado, prográmalo para que borre la información después de dos intentos fallidos de ingreso de la contraseña.

Conoce el origen de tus aplicaciones

No descargues ninguna aplicación antigua en tu celular. Si bien en el caso de iPhone se limita a la App Store de Apple, que revisa todas las aplicaciones que se venden en la plataforma, es fácil descargar aplicaciones en Android, por lo que no todas provienen de Google Play Store.

La mejor manera de evitar el malware en Android es apegarse a la selección disponible en Google Play Store, que es examinada por Google. Nunca descargues aplicaciones desde un mensaje de texto, ya que es un método que los hackers utilizan para inyectar malware en tu celular.

Aléjate de los cargadores públicos

Carga tu celular solo en puertos USB de confianza, como tu computadora o en tu automóvil. Los hackers pueden piratear puertos públicos de carga USB, como los que encuentras en una cafetería o aeropuerto, para robar información personal.

Si estás de viaje, lleva tu adaptador y tu cable USB. Los hackers no pueden acceder a los datos de tu celular a través de un adaptador.

Adiós al jailbreak

Aunque el jailbreaking permite a los propietarios de iPhone acceder a aplicaciones y software que no están disponibles en la App Store de Apple, también expone tu celular a virus y malware. Un dispositivo con jailbreak no tendrá garantía y es probable que el personal de Apple no te ayude si tiene alguna falla.

En conclusión

Si tomas medidas preventivas para proteger tu smartphone de hackers e intrusos, debes sentirte seguro de haber hecho todo lo posible para cuidar tu información sensible.

Esto hace que sea menos probable que te roben tu identidad, se inmiscuyan en tu vida personal, desvíen tu dinero, controlen tu celular y, en general, hacer tu vida miserable.