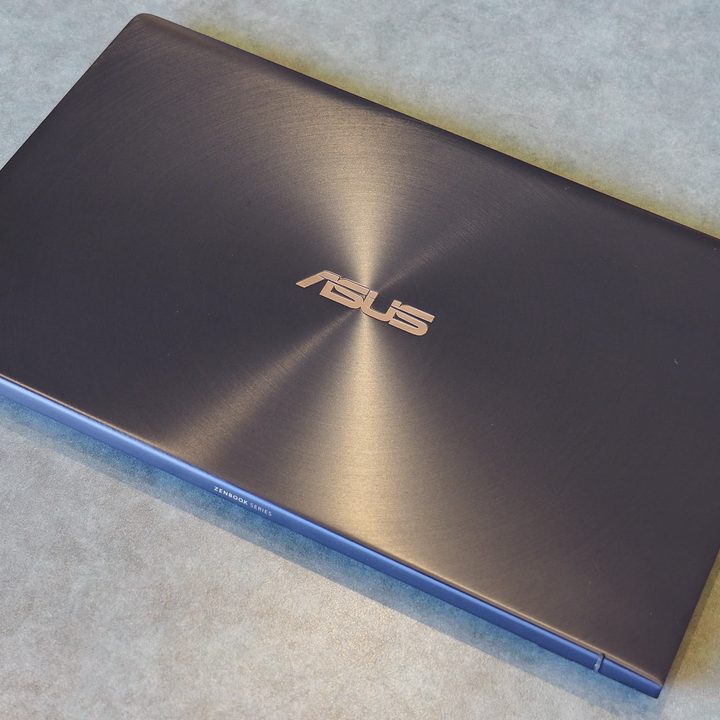

Si tienes una computadora Asus, es posible que su sistema haya sido infectado por un malware secreto. De acuerdo con un nuevo informe de investigadores de la compañía de ciberseguridad Kaspersky Lab, los archivos maliciosos fueron distribuidos desde Live Update Utility, la herramienta que la máquina normalmente utiliza para actualizar el BIOS, e instalar otros parches de seguridad importantes.

El hackeo inicial se descubrió por primera vez en enero del año pasado y, en un período de cinco meses, podría haber impactado hasta un millón de computadoras diferentes. Según Kaspersky, los piratas informáticos aparentemente aprovecharon una entrada conocida y modificaron la utilidad de actualización en vivo de ASUS, ofreciendo en su lugar una carga con malware, por lo que parece que proviene de fuentes oficiales.

Los hackers incluso se aseguraron de que los archivos fueran firmados con certificados digitales auténticos, para asegurarse de que los tamaños fueran del mismo tamaño que los distribuidos por Asus. La puerta trasera de acceso recibió el nombre de «ShadowHammer» y llegó a su punto máximo entre junio y noviembre del 2018.

Si te preocupa que tu sistema podría haberse visto afectado, existe una herramienta disponible en línea que puedes usar para realizar una verificación de la dirección MAC de tu sistema, y así comprobar si se trató de un objetivo específico.

«Por supuesto, hemos notificado a ASUS y otras compañías sobre el ataque. A partir de ahora, todas las soluciones de Kaspersky Lab detectan y bloquean las utilidades troyanas, pero aún sugerimos a los usuarios que actualicen la utilidad de Live Update Utility de ASUS. Nuestra investigación aún está en curso”, explica la compañía.

Kaspersky Lab,con sede en Rusia, no es la única agencia que descubrió este problema. Symantec, una empresa de ciberseguridad con sede en los Estados Unidos, también confirmó el descubrimiento del malware ShadowHammer. Según un informe de Motherboard, se afectaron hasta 13,000 computadoras que ejecutan el software de Symantec.

Este tipo de ataque a la cadena de suministro no es necesariamente nuevo. En 2017, se descubrió que la popular aplicación de mantenimiento del sistema CCleaner había distribuido malware a millones de computadoras a través de sus canales oficiales. Finalmente se reparó, pero no antes de que los ataques continuaran por un período de 22 días. Estos ataques también están diseñados para reducir la confianza en fuentes e instituciones legítimas.

Hasta el momento de escribir este artículo aún no se ha dado a conocer la posición de Asus, que no ha respondido a las solicitudes de los medios de comunicación para comentarios sobre esta situación. Te mantendremos informado.