La función de seguridad ahora está siendo utilizada por hackers para bloquear el hardware de algunos usuarios de Apple, y chantajearlos para que paguen un rescate, o ransomware, para que sus dispositivos sean desbloqueados.

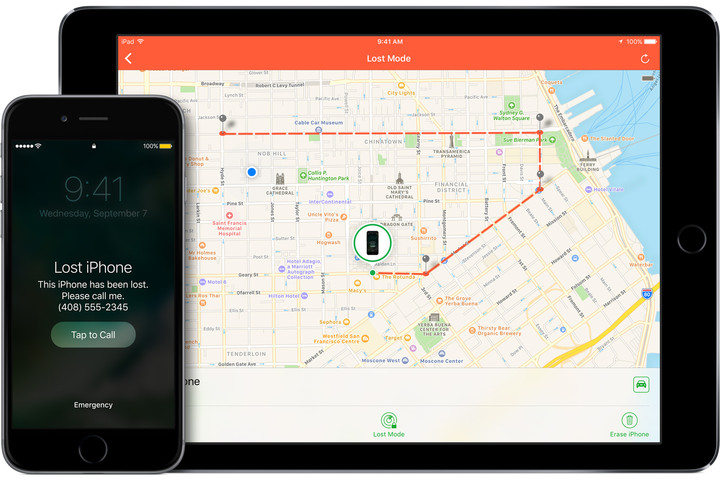

Originalmente introducido por Apple en 2010, el servicio «Find My» permite a los usuarios usar la ubicación GPS para encontrar exactamente dónde se encuentra su iPhone, iPad o Mac. «Lost Mode» permite a los usuarios bloquear su dispositivo de manera remota, para impedir que un ladrón pueda tener acceso a información personal. Pero desafortunadamente, eso significa que, si un pirata cibernético roba la información de inicio de sesión de alguien, puede usarla para pedir rescate para recuperar el acceso al dispositivo.

El mensaje de rescate se presenta en la propia pantalla de bloqueo, a menudo con una dirección de una cuenta para depositar Bitcoin. En el caso de un usuario, su hacker exigió 0.01 Bitcoin para desbloquear el dispositivo, o alrededor de $50 dólares.

Y'all my MacBook been locked and hacked. Someone help me @apple @AppleSupport pic.twitter.com/BE110TMgSv

— Jovan (@bunandsomesauce) September 16, 2017

Al igual que en todos los casos de ransomware, el consejo general es no pagar por el chantaje, ya que esto sólo anima a los hackers a continuar con su práctica. La mejor opción sería ponerse en contacto directamente con Apple para que ayude a resolver el problema.

Aunque todavía este no es un problema generalizado, ha habido varios informes recientes de usuarios que encuentran sus sistemas bloqueados sin advertencia. MacRumors afirma que se deriva de hacks de servicios de terceros, unido al viejo problema de la reutilización de contraseñas. Eso ha llevado al bloqueo de algunos dispositivos de Apple.

También destaca el hecho de que uno de los problemas clave con el servicio «Find My» de Apple es que no requiere dos factores de autenticación. Eso es algo comprensible teniendo en cuenta que un usuario de Apple puede tener sólo un dispositivo de esa marca, y por lo tanto, su uso no sería posible si lo pierde. Pero ese problema podría ser solucionado al estilo de Google, que ofrece una copia de seguridad en dispositivos secundarios para estos casos.

Incluso si no te has visto afectado por este último ataque, sin importar la marca de tu dispositivo es importante utilizar contraseñas seguras, credenciales de inicio de sesión únicas y autenticación de dos factores siempre que sea posible. Aunque eso no garantiza que no puedas ser hackeado, logra que sea más complicado hacerlo, que es a menudo suficiente para evitar problemas.