“Avances como el chip A8 y la cámara iSight de ocho megapíxeles, permitirán a los clientes jugar como nunca antes, hacer unas fotos increíbles y disfrutar de todas sus canciones y películas”, señaló Greg Joswiak, vicepresidente de Marketing de Apple.

El iPod es básicamente en diseño y aspecto como un iPhone, pero sin la capacidad de hacer llamadas. Funciona con el mismo sistema operacional iOS y se puede instalar y correr casi las mismas aplicaciones.

Se conecta a Internet vía WiFi para navegar, enviar mensajes de texto con voz y video desde iMessage, realizar llamadas con FaceTime y por supuesto, conectarse el servicio de música por “streaming” de Apple Music.

Con el lanzamiento en el 2001 del iPod Classic, Apple revolucionó el modo de consumir contenidos digitales y fue una apuesta estratégica del momento para ofrecer alternativas distintas a las computadoras. No obstante, en los últimos años sus ventas fueron decayendo paulatinamente y a favor de los avances tecnológicos incorporados en los iPhones y otras marcas de teléfonos inteligentes.

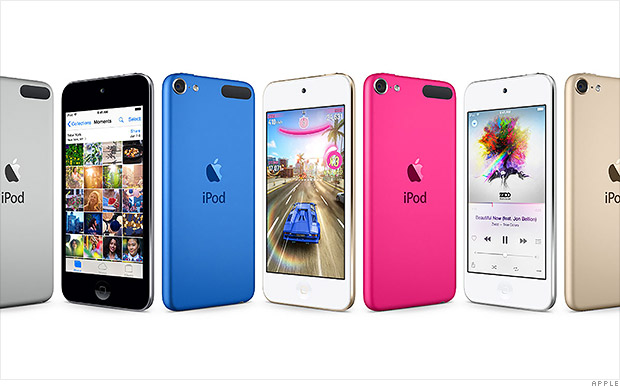

El dispositivo que trae una pantalla de 4 pulgadas y 16 GB de capacidad de almacenaje, sale a la venta a 199 dólares, precio más que conveniente para una completa computadora de bolsillo. Es la nueva apuesta de Apple para atraer la atención de la gente joven que no puede o no quiere pagar las elevadas cuotas mensuales de los planes celulares.