A medida que el público se adapta a confiar en la inteligencia artificial, también se crea un entorno perfecto para que los piratas informáticos atrapen a los usuarios de Internet para que descarguen malware.

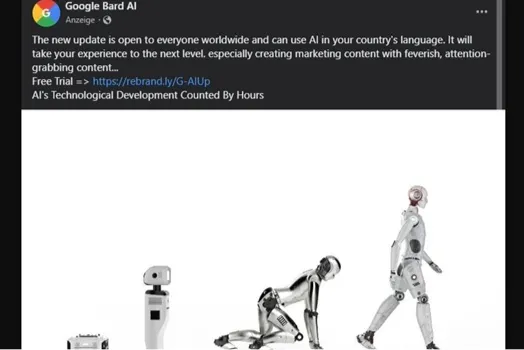

El último objetivo es el chatbot de Google Bard, que se está utilizando como señuelo para aquellos en línea para que, sin saberlo, hagan clic en anuncios que están infectados con código nefasto. Los anuncios están diseñados como si estuvieran promocionando Google Bard, lo que los hace parecer seguros. Sin embargo, una vez que se hace clic en ellos, los usuarios serán dirigidos a una página web plagada de malware en lugar de una página oficial de Google.

Los investigadores de seguridad de ESET observaron por primera vez las discrepancias en los anuncios, que incluyen varios errores gramaticales y ortográficos en la copia, así como un estilo de escritura que no está a la par con el estándar de Google, según TechRadar.

El anuncio dirige a los usuarios a la página web de una empresa con sede en Dublín llamada rebrand.ly en lugar de un dominio alojado en Google, donde realmente aprendería más sobre el chatbot de Bard. Los investigadores no lo han confirmado, pero han señalado y advertido que acceder a dichas páginas mientras se inicia sesión en las cuentas del navegador podría dejar sus datos privados susceptibles de ser pirateados.

Además, el anuncio incluye un botón de descarga, que cuando se accede descarga un archivo que aparece como un espacio personal de Google Drive; sin embargo, en realidad es un malware confirmado llamado GoogleAIUpdate.rar.

El investigador de ESET, Thomas Uhlemann, señaló que hasta el lunes «la campaña todavía era visible en diferentes variaciones».

Agregó que este es uno de los ataques cibernéticos más grandes de este tipo que ha visto, algunos incluyen anuncios falsos para meta AI o diferentes marketing de engaño de Google AI.

Bard es actualmente la mayor competencia del chatbot ChatGPT de OpenAI. ChatGPT experimentó un ciberataque similar a fines de febrero cuando un malware de robo de información llamado Redline fue observado por el investigador de seguridad Dominic Alvieri. El malware estaba alojado en el sitio web chat-gpt-pc.online, que presentaba la marca ChatGPT y se anunciaba en una página de Facebook como un enlace legítimo de OpenAI para persuadir a las personas a acceder al sitio infectado.

Alvieri también encontró aplicaciones falsas de ChatGPT en Google Play y varias otras tiendas de aplicaciones de Android de terceros, que podrían enviar malware a los dispositivos si se descargan.

ChatGPT ha sido un objetivo importante de los malos actores, especialmente desde que introdujo su nivel mensual ChatGPT Plus de $ 20 a principios de febrero. Los malos actores incluso han llegado a usar el chatbot para crear malware. Sin embargo, esta es una versión amañada de la API GPT-3 de OpenAI que fue programada para generar contenido malicioso, como texto que se puede usar para correos electrónicos de phishing y scripts de malware.